真是没想到,因为开发者和仓库管理员设置失误,竟然让代码库遭受了劫持,关键信息也泄露了出去,这风险可真是相当严重

风险源头

云原生安全公司的研究团队发现了问题的核心所在。据6月19日IT之家的报道,他们发现问题的根源在于对特定触发事件的过度使用。这种触发事件与常规触发事件有所区别,它是在仓库的主分支上下文中运行的,而不是在合并后的提交环境中。这种独特的运行方式成为了后续风险的起点,为攻击者提供了可乘之机。

简而言之,该运行环境可触及仓库中的机密信息及预设的读写权限。许多开发者对此有所忽视,这实际上为攻击者留下了可乘之机。

风险状况

研究人员对众多开源仓库进行了扫描,结果揭示出不少存在高风险的实例。据威胁研究主管指出,一旦攻击者获取了具有高权限的信息,其行为将变得极其危险。他们有能力对工作流代码进行篡改,导致原本流畅的运行流程变得一团糟。

不仅如此,它还能窃取所有机密资料,甚至能直接对主分支文件进行修改,这几乎等同于对仓库实现了全面掌控。试想一下,如果仓库的核心区域被他人所掌握,那么我们宝贵的资料就会面临极大的安全隐患。

特殊之处

与一般事件有所区别,这类特定触发事件在运行时所处的环境较为特别。它往往在仓库的主分支上下文中执行,这一特性赋予了它获取敏感信息的权限。

这就像一条未设防备的走廊,让入侵者轻松抵达仓库深处。如果软件设计者尚未对权限进行控制,那么入侵者便可能利用恶意代码注入等手段,在仓库中任意妄为。

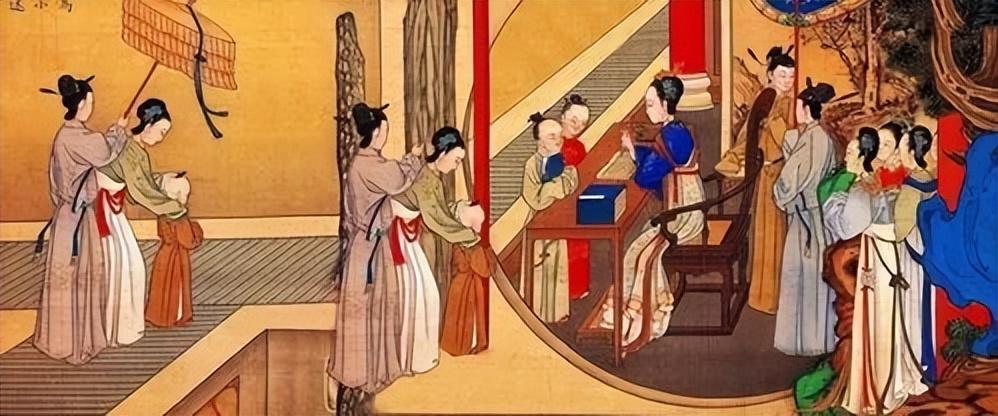

开发者隐患

![图片[1]-GitHub Actions配置不当存风险!代码仓库或被劫持、机密信息泄露-东山笔记](http://83ch.com/17.png)

开发者们普遍遇到难题。众多开发者对相关功能认识不够,配置时往往“无的放矢”。许多人并未彻底掌握其操作规范和潜在风险,仅仅因为觉得它能带来方便就随意使用。

这种做法存在极大的风险。由于缺乏访问权限的限制,攻击者能够通过恶意代码的植入,轻松盗取重要数据并掌控仓库,而开发者可能对此毫无察觉。

防范建议

研究团队给出了安全防范的建议。尽管这项功能是安全的并且可以正常使用,但使用时仍需保持警惕。他们建议只在真正需要的时候才开启它,就好比一把锐利的刀,只有在需要切割物品的时候才应该取出来使用。

严格控制访问权限,就好比给仓库安装了多道严密的锁,以阻挡攻击者的入侵。开发者需深刻认识到潜在的安全隐患,以免遭受不必要的损失。

安全提醒

开发者在使用功能时需格外小心。在操作前,详尽掌握其各项功能及潜在的安全隐患,绝不可轻率行事。毕竟,一旦出现问题,所造成的损失恐怕难以估量。

![图片[2]-GitHub Actions配置不当存风险!代码仓库或被劫持、机密信息泄露-东山笔记](https://83ch.com/wp-content/uploads/2025/06/1750591023577_1.jpg)

不要过分依赖此类功能,应当投入更多时间进行学习和深入探究。只有这样,我们才能在享受便利的同时,确保代码仓库的安全得到妥善保护。

大家不妨思考一下,假若你是软件的制作者,你认为要防止“盲目依赖”,最关键的是要抓好哪些环?若觉得这篇文章有所助益,不妨点个赞并转发一下。